コロナ禍を経て、今ではリモートワークが働き方の1つとして一般化し、様々な場所からネットワークに接続することが必然となったことで、ネットワークのセキュリティ意識も高まってきているように思えます。

ネットワークセキュリティは盗聴や不正アクセス、サイバー攻撃などを防止し、重大な情報漏えいを防止してくれる観点から、企業にはなくてはならない技術として存在しています。

その中でもよく利用されているのがVPNという技術です。

今回はVPNとは一体どのような技術なのか、セキュリティ対策に役立つのかなど、実用的な詳細内容を解説いたします。

□■□■IT業務のお悩みやお困りごと、コスト削減をお考えなら、解決手段があるはず!まずはITボランチへご相談(無料)ください。無料でのご相談はこちらから□■□■

Contents

VPNとは

VPNとはVirtual Private Networkの頭文字を取って付けられた名称であり、文字通り仮想的な専用回線という意味です。

物理的に専用のインターネット回線を引くことは昔から可能でした。

しかし、物理的な専用線はコストが非常に高く、一部の大企業のみが利用している状態でした。

そこで直接的な専用線ではなく、ネットワーク回線の内部で仮想的に専用回線を構築するVPNという技術が生まれました。

物理的には今までと変わらず共有回線(公衆回線)なので、コストカットで尚且つセキュリティレベルを上げることができる優れた技術として、一般に普及したのです。

以前はオフィスワークが主流でリモートワークする人の方が少数派でしたので、社外からVPNを利用する機会も少なかったのですが、現在ではリモートワークの増加に伴い、外部からの自社ネットワーク接続に対するセキュリティリスクへの意識が高まり、VPNの利用が急増したのです。

通常のインターネット環境に潜む危険

VPNを利用せず、通常のインターネット環境を使用するリスクについてご紹介していきます。

通常のインターネット回線を利用するということは、通信データが丸見えの状態で通信を行なっていることと同じです。

利用するインターネットシステムによってセキュリティシステムは異なりますが、どんな通信が行われたかなどのログは管理者から全て見えてしまう状態ということなのです。

もちろん多くの場合管理者が通信を見ることは倫理上行わないことが普通ではありますが、セキュリティが甘い場合は第三者が管理者になりすまして通信を見る可能性も否定できません。

VPNを利用しない場合、管理側のセキュリティについてはバラバラであるため、自分の通信が漏えいしてしまうリスクが高くなってしまうと言えるのです。

そこで企業などがインターネット回線を利用する場合、情報漏えいなどのセキュリティリスクを軽減することが必要となるのです。

VPNの仕組みと安全な理由

では通常のインターネット回線ではなく、VPNを適切に利用して通信を行なった場合はどのようなセキュリティが確保されるのかをご紹介していきます。

どのようにVPNを確立させるかによって具体的な仕組みは異なりますが、多くの場合は手元のパソコンから接続先までの通信を外部から見ることができない状態にします。

元々は1つの通信回路だったものを、仮想的に独自回線にしているので外部から通信内容を見ることはできません。

結果的に、どのような通信が行われているのかを外部から見られるリスクを軽減するることができるので、セキュリティ面で向上していると言えるのです。

VPN接続の種類

一言でVPNと言っても、VPNを確立する方法にはいくつかの種類があります。

どの方法を用いてVPN接続を行うのかはどのセキュリティレベルがシステムにマッチするのかによって異なります。

VPNも万能ではないことから、どの接続方法を利用すれば理想的な環境が構築できるのかを照らし合わせて選択することがシステム選びのポイントとなります。

VPNを大きく分けるとIP-VPN(クローズドVPN)とインターネットVPNに分けることができます。

まずはこの2つのうちどちらを選択すべきかを考えることが必要になります。

IP-VPN(クローズドVPN)

IP-VPNの特徴は、別名クローズドVPNと呼ばれることで分かる通り、外からの通信を基本的には遮断しています。

機密情報の入った端末などに使用されることが多く、通常インターネット回線を利用しない場合に有効なVPNです。

内部接続のみに限定したり限られたIPを指定することにより、セキュリティを強固なものにします。

具体的には、マイナンバー専用のパソコンに対して総務省のIP以外には接続できないようにすることにより、個人情報保護をより確実なものにするケースもあります。

このように、特に重要な情報が格納されている端末に対して、セキュリティレベルを高くしなければならない場合にのみ使用するのがIP-VPNです。

インターネットVPN

インターネットVPNはIP-VPNとは異なり、インターネット回線の一部を専用線として使用する方法です。

IP-VPNよりもセキュリティレベルは落ちるものの、VPNを使用しない通信と比較すると断然セキュリティレベルは高いと言えます。

インターネットVPNを構築するためにはいくつかの実現方法がありますので、代表的な4つについてご紹介していきます。

PPTP(Point to Point Tunneling Protocol)

マイクロソフト社が開発したVPNが誕生した当初からある元祖と言っても良いインターネットVPNです。

Point-to-Pointプロトコル(PPP)を使用し、2点の拠点間の接続を確立させることでインターネットVPNを確立させます。

認証、暗号化、さらには2点間の通信をトンネル化するトンネリングにも対応しており、1つのVPN接続方式で実装可能なことから、手軽に利用できます。

しかし、IPsecよりもセキュリティ面で劣るため、現在はあまり使用されていないのが現状です。

IPsec-VPN(IP Security Architecture VPN)

IPsec-VPNとは、IPパケットを暗号化して通信を行う方式です。

IPパケットとは、通信を行う際のデータを入れる入れ物のようなものであり、その入れ物自体を暗号化してしまう方法です。

回線自体は共用のものを使用しますが、通信されるデータが相手先まで暗号化されて送られるため、外部からデータの内容を見られる可能性が極めて低いということです。

各拠点のLAN同士を接続するには非常に高いセキュリティ性能を持っているということで、利用している企業は多いです。

L2TP over IPsec-VPN(Layer 2 Tunneling Protocol over IPsec-VPN)

先ほどのIPsecとL2TPを組み合わせたVPNがL2TP over IPsec-VPNです。

IPパケットを暗号化するのはIPsecと同様ですが、その通信をレイヤ2でトンネル化して通信を行うというさらにセキュリティレベルの高い技術です。

インターネットには7つの階層があり、その中のレイヤ2という階層でネットワークをトンネル化するのです。

通信自体も外からのぞかれることはありませんし、さらに万が一データを見られたとしても解読不能ということです。

SSL-VPN(Secure Sockets Layer VPN)

SSL-VPNとは、通信を暗号化するのですがその際にSSLを使用する方式です。

Webページを閲覧する際にはSSLで暗号化するhttpsのページがほとんどです。

そのSSLの暗号化技術を用いることで、VPNを確立する技術がSSL-VPNです。

Webブラウザに標準搭載されているということもあり、改めてさまざまなツールをインストールすることなくVPNが利用できるという点では、他のVPNと比較しても手軽に利用できると言えます。

VPN接続のメリット・デメリット

VPNを利用すると、なんとなくセキュリティレベルが上がるのではないかとお考えの方もいらっしゃると思います。

しかし、なんでもVPNを使用すればセキュリティが確保されるかというとそんなことはありません。

そこで、VPN接続のメリットとデメリットをしっかり抑えながら、VPN接続を利用すべきなのかそうではないのかを判断しましょう。

VPN接続のメリット

VPN接続で最初に思いつくのはセキュリティレベルの向上です。

公共の回線を使用する場合と比較しても、盗み見やデータ改竄リスクを軽減し、第三者にIPアドレスを知られることもありません。

また、公共の回線をトンネリングした仮想的な専用線を引くことで、専用線に近い状況を作ることができることも利点です。

さらに、物理的に依存せず好きにLANを構築できることも魅力の一つです。

VPN接続のデメリット

メリットを見ると良いことだらけの気もしますが、VPN接続にはデメリットも存在します。

まず一つ目は元々一つの回線を複数に分けていることから、通信速度の低下が起こることがあります。

通信が集中してしまうと輻輳が起こることもあるので注意が必要です。

また、専用線と比較するとセキュリティレベルが落ちることも事実です。

さらに、プロバイダにもよりますが通信が集中した際には、専用線であれば補償が効くこともありますが、VPNではベストエフォートで対応しているケースが多いです。

もし通信に遅延が起こり、業務で機会損失などの損害が発生した際に、専用線であれば賠償してもらえる可能性はありますが、VPNでは極力速い通信を心がけますが限界がありますよということなのです。

VPN接続のセキュリティリスク

VPN接続について、セキュリティが最も気になるという方も多いかもしれません。

ただし、VPN接続を行えばセキュリティレベルが上がると思って使用していては思わぬ落とし穴があります。

そのため、どんなセキュリティリスクや危険性があるのかを把握して使用することも大切なのです。

では、最低限知っておきたいセキュリティに関してご紹介していきます。

公衆Wi-Fiを利用する際のリスク

従業員が公衆Wi-Fiを使用する際には、通信は覗き見られると思った方が良いほど覗き見は簡単に行われます。

もちろん公衆Wi-Fiを使用したからと言って毎回覗き見をされるわけではありませんが、知識のある人であれば見ることは可能になります。

ネットワーク機器(VPN機器)の脆弱性によるリスク

VPNを利用する際に導入したルーターなどのネットワーク機器に脆弱性が出た場合、それを悪用されるとネットワーク機器に侵入される可能性があります。

どのネットワーク機器にも何かしらの脆弱性は出ます。

そのため、セキュリティリスクはどのネットワーク機器にもあるということを覚えておいてください。

リモートワークしているPC端末のリスク

リモートワークが普及し、会社によっては個人パソコンやタブレットやスマートフォンなどの個人デバイスからリモートワークを行うようにしている企業もあるでしょう。

しかし、万が一個人パソコンがウイルスに感染していた場合、いくらVPNを利用していたからと言ってセキュリティが確保されるわけではありません。

プライベートで使用しているデバイスを接続する可能性がある場合は、その危険性も理解しておかなくてはなりません。

場合によっては回線を利用してシステムに侵入される可能性もあります。

VPN接続のセキュリティ対策

VPN接続のセキュリティリスクに対してはご紹介してきましたが、セキュリティインシデントを起こさないための対策方法をご紹介していきます。

社内規定などでしっかりとした決まりを設け、安全な通信を行うために全社員に周知する必要があります。

そのため、今からご紹介する内容はしっかりと覚えて守りましょう。

公衆Wi-Fiの利用は避ける

まずは公衆Wi-Fiのサービス利用は避けるようにしましょう。

ポケットWi-Fiやスマートフォンのデザリングなどを利用することで、出先でどうしてもパソコンを利用する際にはリスクを避けることができます。

また、どうしても公衆Wi-Fiを利用する際には機密情報やクレジットカード情報、パスワードなどの機密情報は絶対に打ち込まないようにしましょう。

基本的には使わないことが最善ですが、どうしても使わなければいけない際の注意点として覚えておきましょう。

ネットワーク機器(VPN機器)のファームウェアは最新の状態に保つ

ルーターなどのネットワーク機器のファームウェアは最新の状態にしておくよう心がけることによって、脆弱性が回避できますのでおすすめです。

ただし、ファームウェアがメジャーアップデートを行う際や検証が間に合わない場合には常に最新の状態に保つことが難しいかもしれません。

そこで、脆弱性に対してはしっかりと内容まで確認し、早急に対応が必要かどうかを見極めましょう。

使用していない機能に脆弱性が出ている場合もあります。

ベンダから情報を得るのでも良いですが、日本のコーディネーションセンターであるJPCERTでぜい弱性情報を確認する習慣を身につけておくと、大きな問題から回避できることがあります。

ID/パスワードの管理徹底、多要素認証の導入を検討する

いくら通信でセキュリティレベルを高くしても、ID・パスワードが漏洩しては意味がありません。

そこで、ID/パスワードの管理を徹底することもセキュリティを確保するために重要なことです。

近年では、パスワード変更は非推奨であり、変更するくらいならパスワードの使い回しは避けてくださいと言われています。

また、最近ではパスワードを打ち込んだ後にメールやスマートフォンのアプリに認証確認通知が飛ぶ多要素認証も推奨されています。

侵入されない仕組みを確保し、安全に通信を行いましょう。

VPNなどセキュリティ対策で企業担当者ができること

VPNなどのセキュリティに関しては、できるだけ多くのセキュリティリスクの情報を集め、対策を全社員に周知徹底することです。

いくら機器でセキュリティを確保したからと言って、現在多くのセキュリティインシデントは人為的なミスにより引き起こされます。

そのため、パスワード管理や回線の利用方法など、どのようにネットワークを利用するのかというルールを周知徹底することが最も重要な役割でセキュアな環境を構築する近道だと言えます。

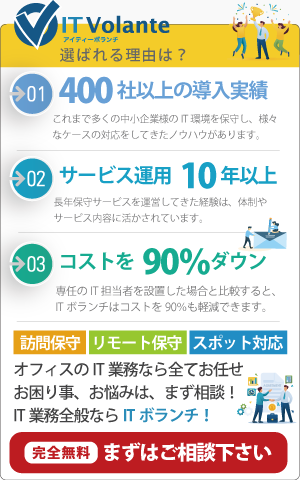

VPNの安全性などセキュリティ対策の相談はIT専門家のITボランチに相談

VPNの安全性は専門知識がなければ難しい部分も多々あります。近年、サイバー攻撃も激化しており、全てのセキュリティリスクを回避し、鉄壁のセキュリティ対策を施すことは、専門的な知識を備えた担当者が社内にいたとしても、困難だと言えるでしょう。

もちろん勉強して利用ルールを徹底していくことは素晴らしいことですが、セキュリティ問題は急を要するケースが大半となります。もし専門的な知識がなくて不安を感じたら、IT専門家に相談したり、専門的な業務はアウトソーシングするのも方法の一つです。

中小業企業を中心としたIT業務全般をお任せいただける社内IT業務・情シス業務の専門家「ITボランチ」は、そんなあなたのお力になれるはずです。

初回のご相談は無料でご対応可能ですので、お気軽にご相談ください。